ガイドライン

データ抹消ソフトウエア

スマーフォン抹消ガイドライン

ソフトウェアによるデータ抹消について

パソコンやスマートフォンに保存されているデータの仕組みは、よく本に例えられます。

スマートデバイス(スマートフォン・タブレット)・SSD・eMMCなどを分けて考える必要はなく、どの記憶媒体においても共通の仕組みです。

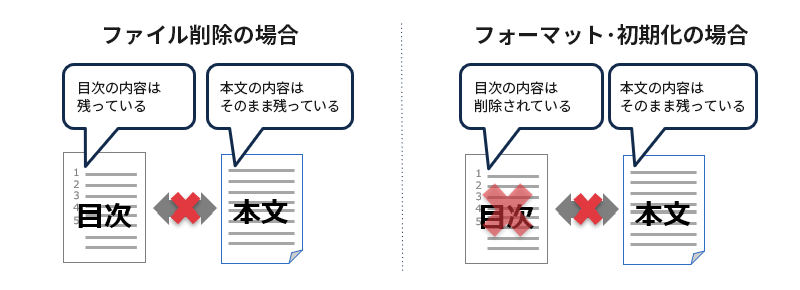

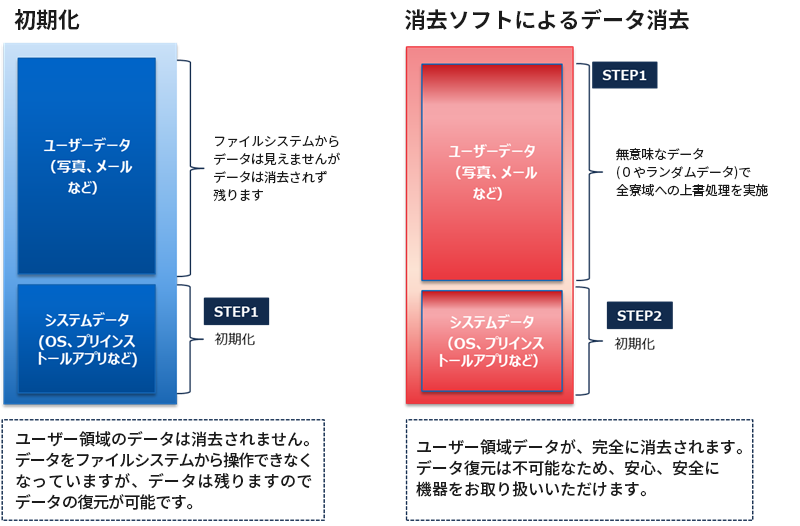

パソコンやスマートフォンにおけるデータは、本に例えると2つの領域から成り立っており、データは「目次」と「本文」がリンクすることにより読めるようになっています。Windowsのゴミ箱機能によるファイルの削除や、一般的なフォーマット・初期化は、この目次と本文の関係性が切れるだけで、本文の値はそのまま残っています。

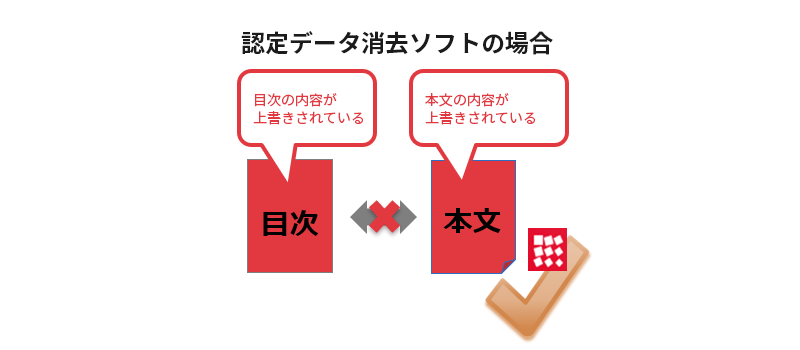

当協会の認定データ抹消ソフトによる抹消を行った場合、目次を破った上に、本文を無意味なデータで塗りつぶすため、本は読めない=データの復元が一切不可能になります。

本文(データ本体)は消えていないため、記憶媒体に記録されたデータは、専用の復旧ソフトやデータ復旧サービスを利用することにより復元することができます。

認定データ抹消ソフトによるデータ抹消は、本文のデータも上書きするため、データの復元は行えません。

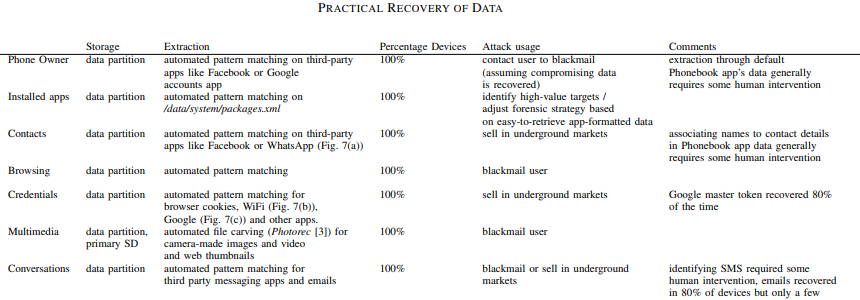

一人が一台以上の端末を保有し、連絡先情報をはじめとして写真やメールはもとより、SNS関連情報、クレジットカード情報、ログインID,パスワード等様々なデータが保存されています。

今後は電子マネーやマイナンバー関連情報などますます重要な情報がスマートフォンに保存され活用されるようになってくると想定されています。

一方で使い終わったスマートフォンは、下取りや買取による2次流通も促進されてきており、内部に保存されているデータの抹消の重要性が高まってきています。

JITADではこのような社会的背景からPCやサーバー機器などと同様にスマートフォンのデータ抹消についても積極的に取り組みデータ抹消ソフトウェア認定においてスマートフォンについても認定基準を策定し、基準を満たす抹消ソフトウェアの品質認定を実施しています。

スマートフォンのデータ抹消について

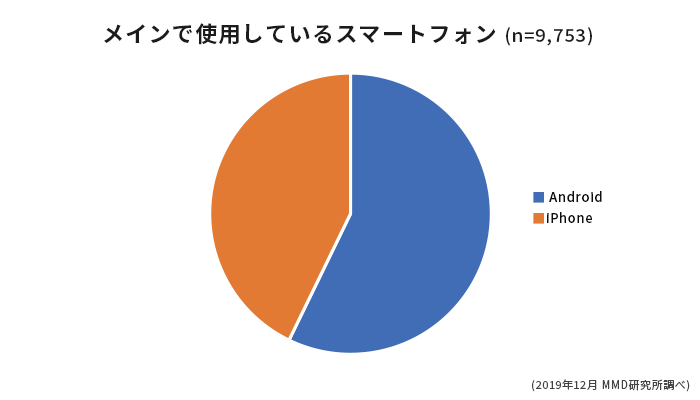

日本のスマートフォンの市場において利用されている端末は、民間調査機関の調査によると以下の2種類が主流です。

日本の市場において上記2種類以外の端末利用は1%未満(2019年12月 MMD研究所調べ)

①iOS端末のデータ抹消

iOSでは、内部のすべてのデータは自動的に暗号化されていて、暗号化する際のキーの「鍵の文字列」はiPhone内に保存されています。

初期化すると「鍵の文字列」も自動的に完全抹消するようになっているため、データが残っていても高度な暗号化により復元は出来ないとされています。

※抹消レポート等が必要な場合は別途抹消ソフトウェアによる抹消管理が必要です。

【iOSのデータ抹消に関する補足】

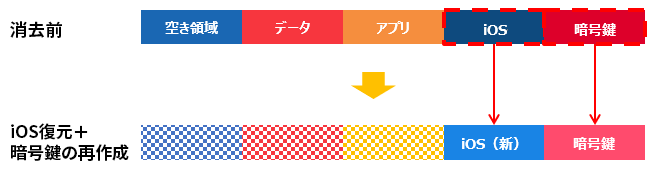

エンドユーザーが非正規な方法で端末を改造し、セキュリティホールがあった場合、端末のリセットだけでは端末セキュリティの脆弱性はなくなりません。しかし、iOSの復元をすると、OS(注1)を入れ替え、暗号鍵を再作成するため、端末セキュリティの脆弱性は極めて低くなりますが、元データについては残っている可能性があります。

別名:256ビットAES、AES-256ビット、AES-256bit、256bitAES AES256とは、AES(Advanced Encryption Standard)と呼ばれる暗号化方式 のうち、256ビット長の暗号鍵を使用する方式のことです。

AESは2000年に、それまでの標準的な暗号化方式であったDES(Data Encryption Standard)に替わる新たな暗号化方式として、米国の国立標準技術研究所(NIST)によって米国標準規格として導入された。共通鍵暗号方式で、使用する暗号鍵が128ビット、192ビット、256ビットの3種類ある。このうち最長の256ビット暗号鍵を使用するAES256は、最も堅固な暗号化方式の一つと言われています。

注2)ユーザー領域=写真、連絡先、システムアプリのデータ、持ち主が後から入れたアプリなどが入っている領域

システムボリューム: システムコンテンツはシステムボリュームに保存され、ユーザデータはデータボリュームに保存されます。

データボリューム: データボリューム上にファイルが作成されるたびに、データ保護によって新しい256ビット鍵(Per Fileキー)が作成され、ハードウェアAESエンジンに渡されます。ハードウェアAESエンジンは、ファイルがフラッシュストレージに書き込まれるときに、その鍵を使用してファイルを暗号化します。暗号化にはAES-128のXTSモードが使用され、256ビットのPer Fileキーが128ビットの調整鍵と128ビットの暗号鍵に分割されます。

②アンドロイド端末のデータ抹消

【アンドロイド端末のデータ抹消に関する補足】

暗号化機能を有するアンドロイド端末も一般的に流通しています。

- 製造者(メーカー)によって暗号鍵の強度が異なる

- ユーザーによる暗号化解除が可能な機種が存在する

- 暗号化機能を有しない機種が存在する

仮に暗号鍵が破られると、ユーザー領域(注1)にアクセスすることで、ユーザー領域のデータを復元される可能性があります。

ただし、データを完全に上書きすると、元のデータがなくなるため、復元ができなくなり安全です。

ケンブリッジ大学での研究結果

2015年、ケンブリッジ大学が、Android端末の初期化だけでは不十分であることを、研究結果で発表しております。

③Android端末のデータ抹消ソフト評価基準

| 評価項目 | 評価内容 | 評価方法 |

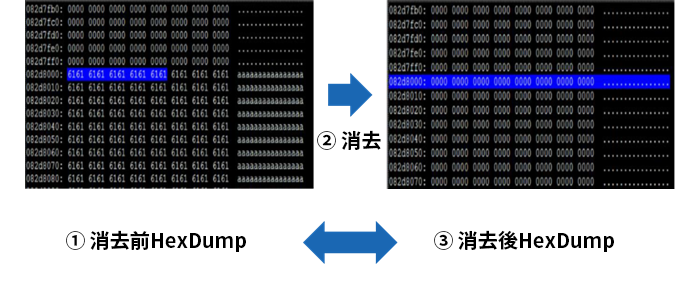

| 1.データ抹消評価 | データ抹消後、仕様書通り間違いなくデータ抹消されていること。 | ①専用のソフトウェアと専用装置を用いて抹消前のAndroid端末のすべてのユーザーエリアのHexDumpを取得 |

| ②評価対象のデータ抹消ソフトウェアでデータ抹消を実行 | ||

| ③専用のソフトウェアと専用装置を用いて抹消後のAndroid端末の全てのユーザーエリアのHexDumpを取得 | ||

| ④①と②で取得されたHexDumpを専用のソフトウェアと専用装置を用いて比較し、上書き内容を確認するとともに評価対象のデータ抹消ソフトウェアの仕様通り上書きされているかを検証 | ||

| 2.NFCチップセット上のデータ抹消評価 | Felica等ICチップを利用した各サービスにて個別に実施。 | FelicaをはじめとしたAndroid端末上のNFCチップ上に保存されているデータについては、各サービス提供事業者の抹消手法による抹消が必要なため評価対象外 |

| 3.終了処理とメッセージ評価 | 抹消処理が終わった場合のメッセージ出力、またはログ(履歴管理)ファイルに記録された内容が仕様書に記載されている内容トカッチすること。またその内容が適切であること。 | 正常終了または異常終了のメッセージやエラー情報が仕様書に記載されている通りに表示またはログファイルに設定されていること等の確認を行う。 |

| 4.証明書機能評価 | データ抹消後に、情報を収集してデータ抹消作業終了(完了)書の電子データが作成できること。または、データ抹消作業終了(完了)書の下となる情報を収集して、表示またはログファイルに記録することができること。 この情報とは、

|

評価対象の抹消ソフトウェアの使用内容に基づき証明書機能の作業が適切に行えることの確認を行う。 |

| 5.証明書の改ざん防止機能 | 改ざん防止評価は抹消事業者にて別途実施 | 出力された証明書の改ざん防止機能は、仕様に記載されているか確認の上、抹消作業実施者が個別に実施するため評価対象外。 |

情報漏洩対策としてのデータ記憶媒体の物理破壊(Destroy)について

1 .物理破壊の定義

- 焼却

- 溶融

- 融解

- 破砕

2.物理破壊の問題

物理破壊は、記憶媒体の形状変化を前提とすることでデータ再生の難易度を高めますが、媒体上のデータの残存については関知しません。したがって、その適用方式によっては、操作後の媒体からデータが抽出される可能性があります。このため物理破壊は、データ除去との組み合わせを必須とする場合があります。次に、操作実施後は媒体の原形をとどめないことから、実施対象が本来要求された媒体なのかどうかの確認が難しいということがあります。これらのことから、物理破壊は適切なプロセス上で運用される必要があります。

3. HDD(磁気記憶媒体) と磁気抹消

物理破壊の問題点とされているデータの残存に対し、HDDなどの磁気によるデータ記憶媒体の場合は、外部からの強磁界照射によって、記録されているデータを除去(無意味なものに強制書き換え)できます。ただし、データ記録部に確実に影響を与える磁界強度が必要です。

この磁界照射によって記憶媒体の外見が変化することはありませんが、データ除去後の記憶媒体には有用な情報が残っていません。

したがって、磁気記憶媒体に対する適切な消磁装置による磁気抹消は、物理破壊と組み合わせることによって、より高墳なデータ抹消を提供することができます。

4. SSD(フラッシュメモリ) と物理破壊

SSDなどのフラッシュメモリ媒体は、データ保存部分が電荷記録式のメモリチップとなっており、外部磁界照射の影響を受けません。このため、消磁装置を利用しても、フラッシュメモリ上の情報は抹消できません。

フラッシュメモリ上の情報は、利用しているメモリチップに保管されているため、実際の物理破壊においては、これらのメモリチップが十分に再生不可能な状態にする必要があります。